Mange organisationer har en “liste over risici”, men oplever stadig, at sikkerhedsarbejdet ikke rykker: alt føles vigtigt, budgettet strækkes, og prioriteringen bliver politisk. I denne artikel får du en praktisk, dansk ramme til at gå fra en statisk liste til en risikovurdering, der kan styre både prioritering, roadmap og budget.

Du får konkrete trin, eksempler på typiske trusler og sårbarheder, krav til dokumentation, samt en måde at “oversætte” resultaterne til ledelsen som en kort risk summary med top 10 risici og en forklaring af, hvad pengene faktisk køber.

Liste risici vs. risikovurdering: den afgørende forskel

En “liste risici” er typisk en opsamling af bekymringer, hændelser og mulige problemer, ofte uden fælles skala, uden tydelig ejer, og uden kobling til forretningen. En risikovurdering er derimod en metode til at estimere og sammenligne risiko på tværs, så du kan vælge de rigtige tiltag først.

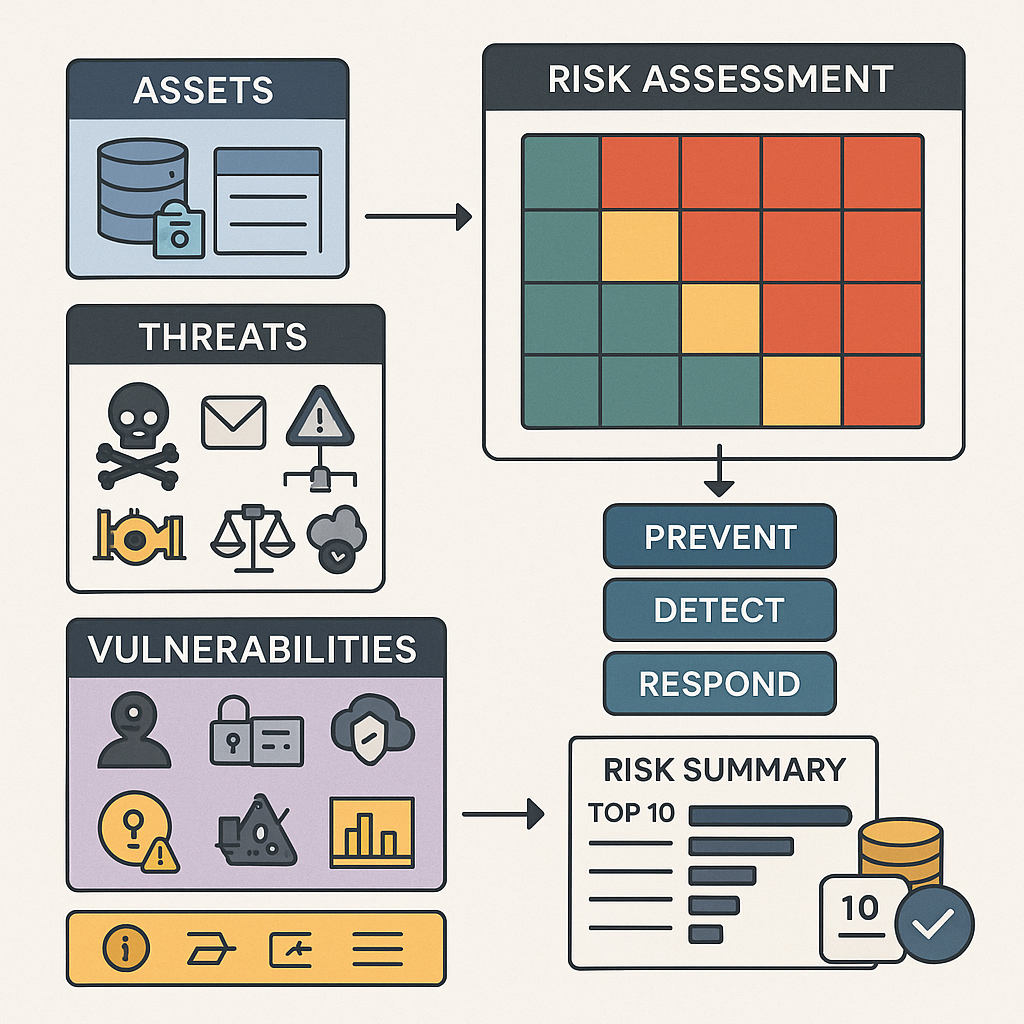

Definition: En risikovurdering er en struktureret proces, hvor du identificerer aktiver og services, vurderer trusler og sårbarheder, estimerer sandsynlighed og konsekvens, og beslutter kontroller, så risiko reduceres til et acceptabelt niveau. Det betyder noget, fordi det skaber et fælles beslutningsgrundlag og gør det muligt at forsvare prioritering og budget.

Mini-konklusion: Hvis du ikke kan forklare, hvorfor risiko A prioriteres over risiko B, har du sandsynligvis en risikoliste, ikke en styrende risikovurdering.

En praktisk ramme, der kan bære prioritering og budget

En brugbar ramme behøver ikke være tung, men den skal være konsekvent. Den skal binde fem elementer sammen: asset-/service-kritikalitet, trusler, sårbarheder, impact og tiltag (forebyggelse, detektion, respons). Målet er at skabe en kæde fra “hvad må ikke gå ned?” til “hvad køber vi, og hvilken risiko reducerer det?”.

Trin-for-trin, der kan gentages kvartalsvis

- Afgræns scope: hvilke services, systemer, leverandører og lokationer er med?

- Fastlæg kritikalitet for assets/services med en enkel skala.

- Identificér relevante trusler mod hvert kritisk element.

- Kortlæg sårbarheder i identitet, adgang, patching, logging og backup.

- Vurder impact på drift, økonomi, compliance og omdømme.

- Score risiko (kvalitativt eller semi-kvantitativt) og prioriter.

- Vælg tiltag: forebyggelse, detektion, respons, samt ejer og deadline.

- Følg op: målinger, status, beslutninger og ny risikoscore.

Mini-konklusion: Når den samme skala og samme proces bruges hver gang, bliver risikostyring en styringsdisciplin, ikke et årligt dokument.

Asset- og service-kritikalitet: hvad må ikke gå ned?

Start med services, ikke teknologier. “E-mail” er en service. “ERP” er en service. “Order-to-cash” er en forretningsproces, der kan afhænge af flere systemer. Kritikalitet handler om, hvor længe noget må være nede, og hvad konsekvensen er, hvis det kompromitteres.

En enkel kritikalitetsmodel, der virker i praksis

Brug en skala med klare kriterier, fx Kritisk/Høj/Mellem/Lav, koblet til RTO/RPO og forretningspåvirkning. Eksempel: Kritisk = stop i kerneleverance inden for 4 timer; Høj = væsentlig forringelse samme dag; Mellem = kan vente 1–3 dage; Lav = kan vente længere.

Typiske fejl og hvordan du undgår dem

En klassisk faldgrube er at sætte alt til “kritisk”, fordi man er bange for at undervurdere. Undgå det ved at kræve dokumentation: Hvilken proces stopper, hvilke kunder påvirkes, og hvilken tidsgrænse gælder? En anden fejl er at overse afhængigheder, især til SaaS og leverandører.

Mini-konklusion: Kritikalitet er fundamentet, fordi det gør konsekvensen konkret og sammenlignelig på tværs af IT og forretning.

Trusselsbilledet: fra generiske farer til realistiske scenarier

En risikoliste ender ofte med generiske udsagn som “hackerangreb” eller “data læk”. En styrende risikovurdering arbejder med scenarier, der er sandsynlige for din type virksomhed og dine leverandørkæder. Det gør det muligt at vælge målrettede kontroller.

- Ransomware: kryptering, eksfiltration og afpresning mod drift og data.

- BEC: Business Email Compromise med fakturasvindel, ændrede bankoplysninger eller falske godkendelser.

- Leverandørkompromis: adgang via MSP, SaaS-tenant, opdateringskæde eller integrerede API’er.

- Fejlkonfiguration: cloud-lagring, eksponerede nøgler, åbne porte eller for brede IAM-rettigheder.

- Insider-fejl: utilsigtet deling, sletning eller omgåelse af procedurer.

Midt i arbejdet vil mange også skulle dokumentere risikovurdering ift. regler og krav; her kan en NIS2 risikovurdering være et godt eksempel på, hvordan man kobler scenarier, kontroller og ledelsesrapportering uden at drukne i skemaer.

Mini-konklusion: Når du beskriver trusler som scenarier, kan du teste, om dine kontroller faktisk bryder angrebskæden.

Sårbarheder: de fem områder, der typisk afgør udfaldet

Trusler er ofte de samme på tværs af brancher; det er sårbarhederne, der gør dig let eller svær at ramme. En risikovurdering, der skal styre budget, bør fokusere på få, gennemgående kontrolområder, hvor investeringer kan reducere flere risici på én gang.

Identitet og adgang: hvem kan hvad, og hvordan bevises det?

Identitet er ofte “single point of failure”. Spørg: Er MFA universelt, også for admins og fjernadgang? Er privilegerede konti adskilt, tidsbegrænset og overvåget? Findes der break-glass-konti, og er de sikret korrekt? En hyppig faldgrube er at have MFA “på papiret”, men med undtagelser for legacy-apps eller servicekonti.

Patching, logging og backup: tre discipliner, der redder dagen

Patching handler ikke kun om hastighed, men om prioritering: internet-eksponerede systemer og identitetsplatforme bør have kortere SLA. Logging er værdiløst, hvis det ikke er dækkende og alarmerer på det rigtige; mål på dækning, retention og “time to detect”. Backup er kun en kontrol, hvis den kan gendannes: test restore, beskyt mod sletning, og adskil backup fra domænet.

Mini-konklusion: Når sårbarheder beskrives i disse fem områder, bliver det tydeligt, hvilke investeringer der giver bred risikoreduktion.

Impact: gør konsekvensen målbar på drift, økonomi, compliance og omdømme

For at styre budget skal impact være mere end “høj/mellem/lav” uden begrundelse. Impact bør beskrives i forretningssprog og kunne forklare, hvorfor en risiko er dyrere end en anden, selv hvis sandsynligheden er ens.

Brug en tabel eller skala, hvor hvert niveau har kriterier. Drift kan måles i nedetid, tabte ordrer eller produktionsstop. Økonomi kan være direkte tab, ekstern hjælp, bøder, eller tabt omsætning. Compliance kan være brud på GDPR, kontraktkrav eller sektorregler. Omdømme kan vurderes via kundepåvirkning, presse og tillid.

Mini-konklusion: En impact-model med kriterier gør det muligt at tale om risiko som en investering, ikke som frygt.

Tiltag: forebyggelse, detektion og respons som samlet “kontrolpakke”

En risikoliste ender ofte i en lang ønskeseddel af værktøjer. En prioriterende risikovurdering leder derimod til konkrete kontrolpakker, hvor du kan forklare effekt, afhængigheder og driftsomkostninger. Tænk i lag: forebyggelse reducerer sandsynlighed, detektion reducerer tid til opdagelse, og respons reducerer konsekvens.

Eksempel på kontrolpakke mod ransomware

Forebyggelse: hårdning, patching på kritiske systemer, begrænsning af admin-rettigheder, applikationskontrol. Detektion: central logning, alarmer på masse-kryptering og uautoriserede privilege changes, EDR med korrekt tuning. Respons: øvet incident response, isolationsprocedurer, gendannelsesplan, og testede offline/immutables backups.

Hvad koster det, og hvad køber man?

Omkostninger består af licenser, implementering, drift og kompetencer. Den dyreste fejl er at købe teknologi uden proces: et SIEM uden use cases, eller backups uden restore-tests. Når du vurderer pris, så bind det til effekt: “X reducerer sandsynlighed for BEC ved at lukke denne svaghed” eller “Y reducerer impact ved at halvere gendannelsestiden”.

Mini-konklusion: Tiltag skal beskrives som en kombination af mennesker, proces og teknologi, ellers kan du ikke forsvare budget eller forvente effekt.

Minimumskrav til dokumentation: det du skal kunne vise

Risikostyring skal kunne tåle spørgsmål fra revision, bestyrelse og myndigheder. Det betyder ikke, at du skal have et tungt GRC-system, men du skal kunne dokumentere metode og beslutninger konsekvent.

- Metode: scope, skalaer, scoringmodel, kilder, og hvordan I håndterer usikkerhed.

- Beslutninger: hvem accepterede hvilken risiko, og hvorfor blev noget udskudt?

- Godkendelser: ledelsesgodkendelse af risikoniveau, appetit og prioriteret plan.

- Opfølgning: status på tiltag, ændringer i risikoscore, og beviser for test (restore, øvelser, kontroller).

- Evidence: politikker, konfigurationer, loguddrag, ticket-historik og mødenotater.

En typisk faldgrube er at dokumentere “at man har en kontrol” uden at dokumentere, at den virker. Løsningen er at knytte hver kontrol til en måling: dækning, SLA, testfrekvens og ansvarlig.

Mini-konklusion: Minimumsdokumentation handler om sporbarhed fra risiko til beslutning til effekt, ikke om mængden af dokumenter.

Oversæt til ledelsen: 1 side risk summary, top 10 risici og “hvad købes for pengene”

Ledelsen skal ikke læse 40 sider tekniske detaljer for at træffe beslutninger. De skal forstå de største risici, deres konsekvens for forretningen, og hvilke investeringer der reducerer dem. Lav derfor et fast format, der kan gentages hver måned eller kvartal.

1 side risk summary: fast skabelon

Brug én side med: scope (hvad dækker vurderingen), samlet risikobillede (trend), væsentlige ændringer siden sidst, top risici, beslutninger der kræves nu, og de vigtigste afhængigheder til leverandører. Tilføj gerne en enkel graf over risikoniveau før/efter planlagte tiltag.

Top 10 risici og value-for-money

Top 10 bør være scenarier, ikke kontrolmangler. For hver: kort scenarie, påvirkede services, estimeret impact, nuværende kontroller, gap, anbefalet kontrolpakke, prisniveau og forventet risikoreduktion. Forklar “hvad der købes” som konkrete outcomes: kortere nedetid, færre kompromitterede konti, hurtigere detektion, bedre compliance-evidence.

Mini-konklusion: Når du kan vise top 10 risici, deres forretningsimpact og en prioriteret kontrolpakke med effekt, får du et beslutningsgrundlag, der kan styre både budget og tempo.